除了获取击键纪录之外,Wi-Fi信号还能用于读取用户手势、嘴唇动作,这样这种方法的准确性就能在科学界获得良好的基础。

WiKey使用现成设备展开攻击

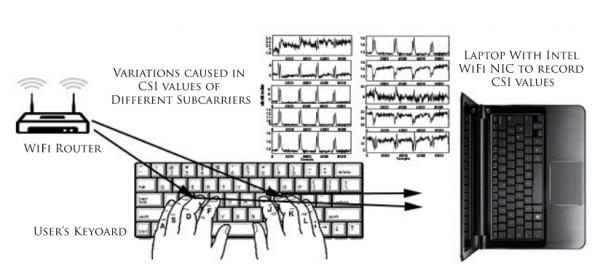

研究人员在WiKey实验中使用了现成设备展开攻击,如TP-Link TL-WR1043ND WiFi路由器和一台联想X200笔记本。

为了收集Wi-Fi信号的微小变化,研究人员利用了路由器的MIMO(多输入多输出)功能展开这项工作。

通过这些Wi-Fi信号以及对房间的扫描,研究人员创建了一张环境地图。不过正因为如此,WiKey只在室内有效。

WiKey利用Wi-Fi信号微小变化检测击键纪录

当一个人站在笔记本前并准备输入时,WiKey将能抓取由用户双手、手指以及键盘微小变化引起的Wi-Fi信号干扰数据。

研究人员解释称:“当输入一个特定的键时,用户就会以一个独特的方式和方向移动双手和手指,于是就会在信道状态信息(CSI)值的时间序列中形成一个独特模式,我们将其称为这个键的CSI波形。”

研究团队称,他们研发出一套特殊的计算机算法,它能检测出用户的击键纪录并最终得出笔记本的输入文本纪录。

准确率在77%到97.5%之间

当处在一个运动极少、输入速度极慢的状态下,这套系统的准确率可以达到97.5%。但在现实生活中,这样的情况很少存在,一般情况下,用户输入的速度比较快并且Wi-Fi也都会有干扰,此时,它的准确率则会在77.43%-93.47%之间波动。

尽管准确率不算很高,但这种方法仍能让攻击者知道用户密码中3/4部分的数字。

不过,这套系统在实际攻击之前还必须接受一段时间的训练才行。此外,如果一个房间内放有多于1台的笔记本,那么WiKey就无法确定攻击目标。